La NSA voleva infettare Play Store e Samsung Apps

Non si placa lo scandalo Datagate con gli ultimi documenti di Snowden che mostrano il piano per violare gli smartphone attraverso le app

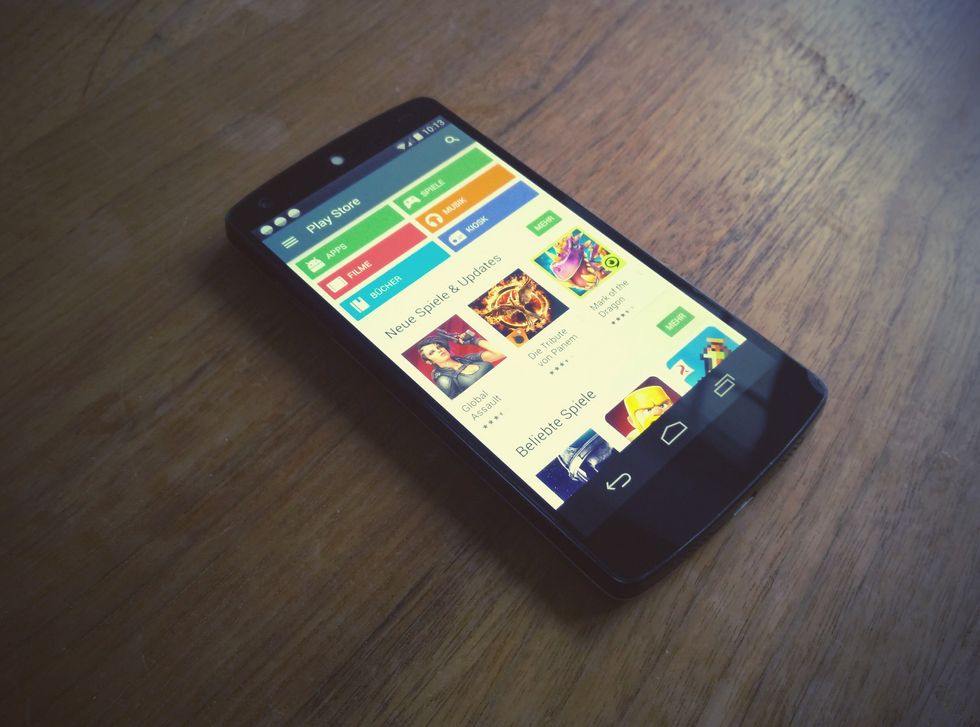

La National Security Agency le aveva pensate proprio tutte. Pur di scoprire i segreti più intimi degli utenti mobili pianificava di pubblicare applicazioni maligne su Play Store e Samsung Apps, i negozi virtuali preinstallati sui dispositivi Android del marchio coreano, con l'intento di aprirsi una strada privilegiata verso gli utilizzatori. È ciò che si legge dagli ultimi documenti rilasciati da Edward Snowden e pubblicati dal sito The Intercept.

L’operazione di spionaggio è stata lanciata dal Network Tradecraft Advancement Team, un gruppo composto dai migliori agenti di paesi cyber-alleati degli USA e cioè il Regno Unito, il Canada, la Nuova Zelanda e l’Australia, meglio conosciuti come Five Eyes. Secondo i documenti rilasciati in collaborazione con CBC News, la NSA e i Five Eyes avrebbero lavorato assieme per scovare diversi modi con cui violare la tecnologia che c’è dietro gli smartphone a scopo di monitoraggio.

Specchietto per le allodole 2.0

E quale metodo migliore se non infilarsi tra le vie di comunicazione dei prodotti che fanno girare la moderna economia mobile, cioè le app? Durante un paio di incontri in Canada e in Australia tra il novembre del 2011 e il febbraio del 2012, l’unità Tradecraft ha investigato le modalità con cui ingannare le persone intente a scaricare applicazioni per i loro telefoni, modificando i collegamenti che avrebbero dovuto puntare ai server di Google e Samsung.

L’idea era che una volta tappato sull’icona di un nuovo videogioco o app, invece di aprirsi la finestra ufficiale dovesse apparirne una fasulla, costruita apposta dalla NSA per replicarne il design ma contenente un software maligno in grado di iniettare nel telefono un malware. Assieme al gioco dunque si sarebbe installato sullo smartphone anche una inconsapevole porta di ingresso per gli hacker governativi. Il programma faceva parte dell’attività Irritant Horn, tesa a mettere nelle mani degli agenti le principali chiavi dell’oramai affermato mondo mobile.

L'uomo nel mezzo

La tecnica che la NSA voleva utilizzare è conosciuta come attacco man-in-the-middle in cui un soggetto esterno cerca di intrufolarsi tra lo scambio di dati che avviene tra una fonte e un utente finale. In questo caso la violazione avrebbe permesso alle spie di modificare il contenuto di un pacchetto di dati che viaggiava dagli store di app ai clienti con lo scopo di inserire spyware e prendere il controllo dei dispositivi personali estraendo informazioni segrete.

Quello che i documenti non rivelano è se l’inganno delle app sia stato sfruttato o meno. Di certo Irritant Horn avrebbe dovuto lavorare di concerto con X-Keyscore, il software dell’Agenzia di Sicurezza Nazionale conosciuto a luglio del 2013 e che serviva agli agenti per tracciare su una cartina a mo’ di Google Maps tutti i possibili obiettivi, compresi i presunti criminali, possibilmente utilizzatori incalliti di app.