Apple Pay: cosa funziona e cosa no

Un codice unico per le transazioni, NFC, un chip dedicato, il jailbreak. Cosa c’è da sapere sulla piattaforma di pagamento introdotta a Cupertino

C’è chi dice no. C’è chi dice che quel sistema, Apple Pay , non è poi così sicuro come raccontano. Il dubbio è venuto soprattutto a Trustwave, compagnia di sicurezza informatica con sede a Chicago. Gli esperti di tutto il mondo, seppur solo teoricamente, stanno analizzando per bene la nuova piattaforma introdotta da Apple solo pochi giorni fa, cercando possibili rischi nel sistema. Ma è davvero difficile. Questa volta, a detta di molti, l’azienda statunitense ha fatto dei veri passi da gigante verso il tentativo di preservare la sicurezza dei suoi clienti. Tuttavia le azioni dei malintenzionati non possono mai essere escluse, anche quando in campo scende un apparato che utilizza livelli di protezione multipli.

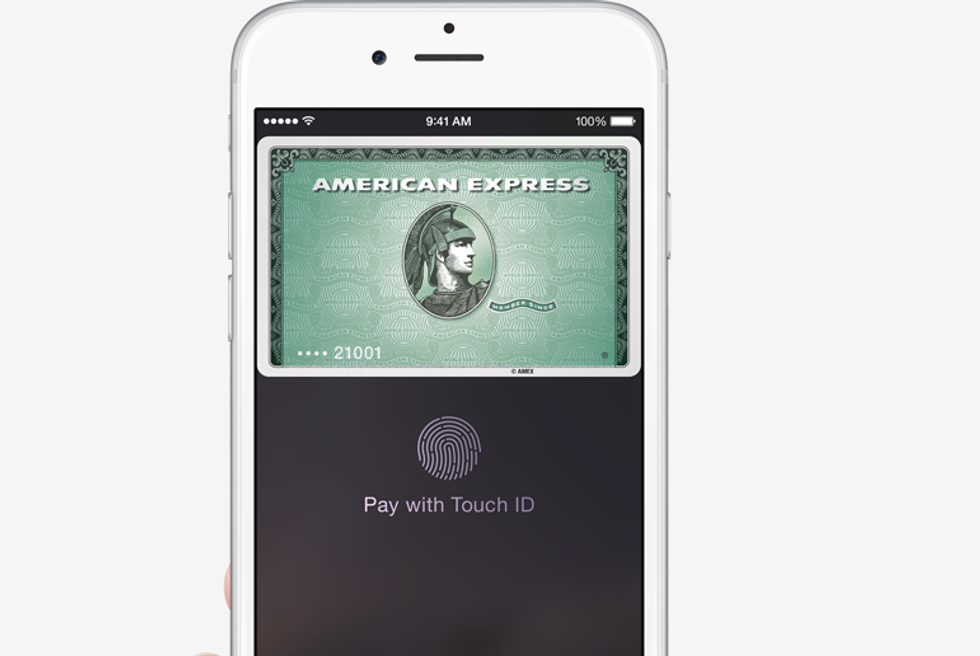

Secondo Trustwave: “Se correttamente implementato Apple Pay potrebbe portare dei sicuri benefici al commercio digitale del futuro, ma per adesso possiamo già studiare alcune falle sfruttabili. Vedremo come si comporterà all’inizio sul campo ma di certo non è la bacchetta magica che in un colpo solo può risolvere il problema della sicurezza e delle frodi”. Anche se Apple non ha mostrato nel dettaglio come Apple Pay proteggerà i suoi utilizzatori, sappiamo che sono tre gli elementi principali che, combinati, assicurano diversi livelli di sicurezza: il lettore di impronte digitali - Touch ID, l’NFC e il chip dedicato Secure Element.

I pro

Apple ha già spiegato che non conserverà le informazioni degli acquirenti che usano Pay né sul dispositivo né sui server aziendali, tantomeno verranno condivise con agenzie terze, quelle di spionaggio comprese. La Mela userà invece una tecnologia chiamata “tokenization” per identificare le persone abilitate ai pagamenti. Le tecnica funziona in questo modo: quando una persona aggiunge una carta di credito a Passbook, l’app introdotta con iOS 6 e adibita all’archiviazione di documenti, carte di imbarco e tanto altro, al posto del vero numero della carta, ne viene creato un altro, l’unico e il solo abbinato a quel conto, come se fosse un suo sostituto, almeno per Apple Pay. Questo numero viene poi memorizzato nel nuovo chip “Secure Element”, presente su iPhone 6, iPhone 6 Plus e Apple Watch e assolutamente non in possesso dell’azienda. Siccome la cifra creata, di per sé, non dice nulla delle reali informazioni sulle modalità d’acquisto, anche se un hacker dovesse entrarne in possesso, senza il Touch ID, potrebbe farne ben poco.

I contro

E proprio qui sorge il primo problema. Apple ha spiegato che Apple Pay sarà integrato anche sul suo smartwatch, così da poterlo utilizzare per i pagamenti. In quel caso l'orologio funzionerà da portafoglio, basterà avvicinarlo al lettore del negozio per pagare. Ma Apple Watch non ha il lettore di impronte digitali, solo l'NFC, quindi si dovrà fare a meno di un primo, importante, livello di autenticazione. Per questo Apple potrebbe introdurre un'ulteriore misura di sicurezza per chi userà il suo orologio per gli acquisti, magari richiedendo la lettura delle impronte sul telefono per sbloccare la funzione su Apple Watch.

Qui il secondo problema. Sappiamo che è possibile utilizzare Apple Watch solo abbinato ad un telefono, anche un iPhone 5 (poi su tutti i modelli successivi), che non è dotato di Touch ID. In questo caso quindi il metodo di sicurezza delle impronte digitali non verrà utilizzato in nessun caso, delegando così la buona riuscita del pagamento solo all'NFC e alle informazioni contenute nel Secure Element.

La mancanza del Touch ID è un problema non da poco. “Finora – spiega Trustwave – gli obiettivi degli hacker erano i siti di e-commerce che, in un modo o nell’altro, hanno un minimo di tracciatura del metodo di acquisto utilizzato dalle persone. Ma adesso, con una specie di carta di credito iperconnessa in giro per il mondo, l’obiettivo principale diventa l’iPhone”.

Poi c’è l'NFC. Il trasferimento dati attraverso questo particolare protocollo funziona proprio come ogni altro tipo di connessione senza fili. Secondo Dmitry Bestuzhev di Kaspersky : “L’NFC riceve e invia informazioni che possono essere intercettate”. O pilotate. Un paio di anni fa durante la conferenza Black Hat USA , un e analista della NSA aveva mostrato come poter hackerare un dispositivo dotato di NFC semplicemente avvicinando ad esso un tag (un codice che contiene un chip che attiva certe funzioni) e portandolo ad installare app, visitare un indirizzo internet maligno o a scaricare un malware. il vantaggio per gli hacker? Un iPhone con il “jailbreak” è molto più incline e vulnerabile a tali tecniche.

Ovviamente non si tratta di problemi che interessano solo Apple Pay ma anche Google Wallet, Softcard e tante altre piattaforme che si basano sull’NFC. La differenza è che Apple, pur non essendo mai entrata ufficialmente nel giro dei pagamenti mobili, sembra aver fatto più passi in avanti verso la sicurezza dei rispettivi competitor, che già da diverso tempo studiano soluzioni per gli acquisti via smartphone.

Segui @Connessioni